DEF CON 2018 | 社会工程学专家的炫技时刻

更新时间:2018-08-15 18:08:19•点击:236821 • 网络安全

前言

社会工程学专家们在拉斯维加斯举行的DEF CON 2018大会上扮演了一把“欺诈专家”,分享了如何操纵受害者以及各种“社工”技能,这可是很难得的一次了解相关信息的机会。

普华永道英国分部网络安全负责人Matt Wixey表示,传统的社会工程和网络钓鱼攻击方法大多已被深入研究和投入实践,并取得了很大的“成功”。现在,黑客正在寻找新的思路和更先进的方法来操纵受害者。点击此处查看演讲PPT。

Matt详细介绍了普华永道在防范远程线上社交工程( Remote Online Social Engineering, ROSE)攻击方面的努力和获得的成果。这是普华永道网络安全部门进行的长期项目,这样的攻击方式旨在利用虚假的人物信息和非常详细的信息挖掘结果与目标对象建立关系,“说服”目标对象发送数据并“协助”入侵公司网络。

“社工”黑客的目标是绕过技术控制,以及用户受到的安全教育和保护意识,不仅仅是突破防火墙而已。他们还必须混淆人们的概念来达到目的。此类攻击针对特定的个人,为目标对象量身定制,取决于个性、环境和其他因素。

ROSE攻击的第一阶段是对目标对象的深入分析,包括在线活动、沟通方式、正向回馈和反向回馈的形式、语言风格、特定行为的动机、工作地点、社会角色、兴趣爱好、家人和朋友的名字等。

在接触受害者之前,黑客会根据这些信息来制作虚假的个人资料,可能包含相似的兴趣、共同的教育背景或者能够引起受害者兴趣和话题的其他特征。个人资料使用的照片可能不是从别人那儿盗取的,但不会包含任何跟黑客有关的信息。

举个例子:

他们会运营这些账户一段时间以建立可信度,并且随着时间的推移,他们还会设置自动发布内容和不断完善这个虚假人物的档案,举个例子,发一点职业、兴趣、风格和政治观点方面的推文。在与目标对象进行接触之前,黑客可能会把目标对象身边的人作为抓手,比如给他朋友的某条推文点赞,进行评论之类的,先让目标先看到这个虚假人物进行的互动。

下一步,黑客就要开始钓鱼了。他们会向目标发送需要帮助或建立商业关系的请求,利用前期积累的“研究成果”来设计谈话,寻求更频繁的联系以建立信任感。期间,“社工”黑客还会依靠多种技巧让双方的互动更加可信,包括表现出更多的负面情绪以掩饰感官细节的缺少,保持简单的认知细节,这样受害者以后就回忆不起什么来。此外,通过抛出更多的问题将焦点锁在受害者身上也是常用的套路。

Matt在演讲中引用了一项研究来说明人们在互动中提供虚假信息的程度,研究结果表明14%的人会在电子邮件中提供虚假信息,27%人在面对面时都会说假话,而打电话时更有37%的人都会给内容加料。

为了进一步证明“社工”攻击的可行性,在DEF CON 2018大会举办前的几周进行了一项活动,参与者被分配了不同企业,目标是使用社会工程学技巧让目标员工提供数据。

今年的获奖者Whitney Maxwell使用的策略是直接致电服务中心的员工,欺骗接电话的员工说公司正在进行审计,需要回答几个问题。在交流的过程中,Whitney只是说出了一些关键信息,如名字等,该接电话的员工就提供了一些重要信息。一个电话就这么有用,如果使用上文中提到的一整套方法,整个公司内网都不在话下。

人们很多时候都难以分辨出电话、电子邮件或社交媒体那一头的人是好是坏,随着网络犯罪分子藏得越来越好,企业需要引入一些技术手段来保证安全。

为了限制在线信息的曝光量,Matt建议设置谷歌搜索警报,这样可以知道有人搜索员工的名字。对新请求的发起者进行审查,可以搜索他的头像来获得信息。如果对某人的身份不确定,可以检查他们的帐户是否自动发布的迹象和前后矛盾的情况。

如果一个陌生人向你抛出问题或合作机会,要先考量一下他们的动机:

他们为什么要求你这样做?

他们如何受益?

如果他们联系您的公司电子邮件地址,他们是如何找到的?

他们避免面对面或视频交流吗?

方法解构

人们爱撒谎

应对措施

推荐阅读

-

武汉万和思远科技有限公司安防工程企业资质肆级证书-20250727

2022-08-07 10:19:11•156471 次

-

Purple Fox恶意软件正大肆攻击Windows设备

2021-04-08 20:42:51•194989 次

-

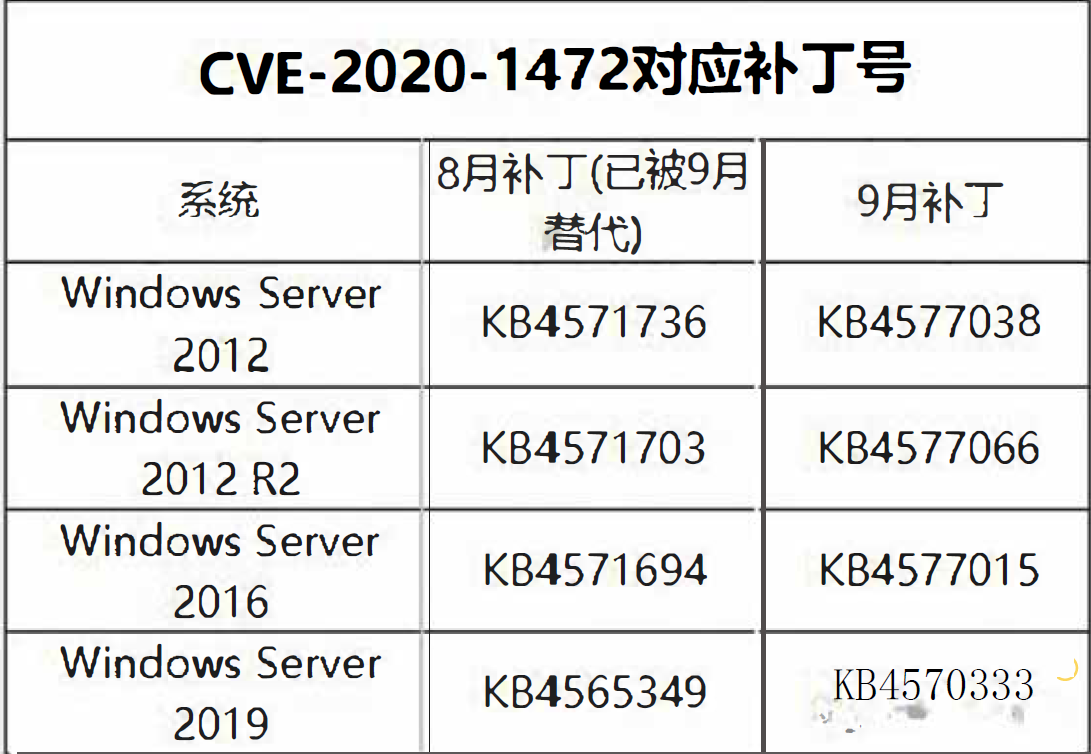

NetLogon特权提升漏洞验证代码公开 修复漏洞即可防御

2020-09-17 12:06:11•250972 次

-

武汉万和思远科技有限公司获得安防工程企业资质肆级证书

2020-07-31 10:01:30•212708 次